研究反编译的原因就是我自己辛苦了半个月写的小程序,忘记备份放在桌面,心急体验Win11系统

重装系统忘记备份源码,后悔莫及。

后来网上找了反编译的教程,反编译已经上线了的小程序

于是自己尝试了一下,真的可以,源码可算找回来了!

于是发帖分享一下反编译的流程。

准备工

准备工作

1、微信电脑版(建议最新版)

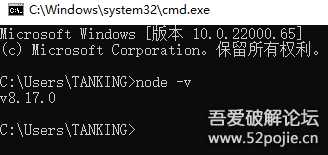

2、Node.js环境

3、小程序程序包解密工具

4、反编译脚本

小程序程序包解密工具+反编译脚本:

2345截图20210710130045.png

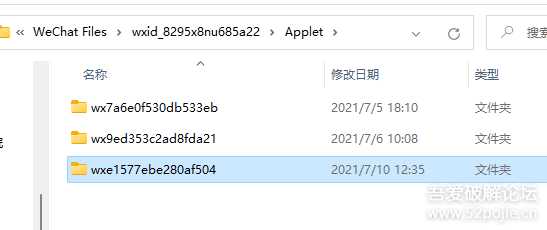

2、登录微信电脑版,运行你想要反编译的小程序,每个页面都点一下,确保所有页面的加载。完成后,找到你的微信文件储存目录。

2345截图20210710130234.png

找到Applet这个目录,里面找到你刚才打开的小程序的appid就是对应的加密程序包了

2345截图20210710130332.png

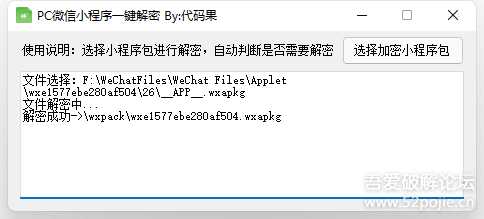

3、解密。打开解密工具,选择刚才找到的加密包目录,导入解密工具进行解密,解密后就得到wxapkg程序包了

2345截图20210710130441.png

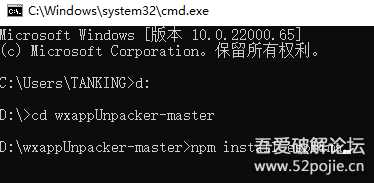

4、将wxapkg程序包复制到反编译脚本目录wxappUnpacker-master里面,用cmd工具cd到wxappUnpacker-master目录,依次安装以下依赖

[Asm] 纯文本查看 复制代码

npm install esprimanpm install css-treenpm install cssbeautifynpm install vm2npm install uglify-esnpm install js-beautify

2345截图20210710130829.png

所有依赖安装完,即可开始反编译。

5、反编译。运行反编译命令,既node wuWxapkg.js 解密程序包

[Asm] 纯文本查看 复制代码

node wuWxapkg.js wxe1577ebe280af504.wxapkg

2345截图20210710131123.png

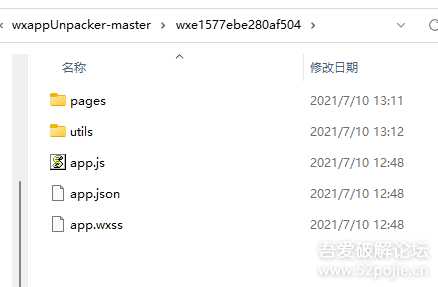

6、反编译成功就会在同一目录下生成当前反编译的小程序appid的目录

2345截图20210710131442.png

反编译后的wxml、wxss、json基本都是跟之前你写的一模一样

但是js会有少量地方被其他字符串替代了

一些变量名会被编译缩短,例如var helloworld = e.id; 会被编译成 var t=e.id;

还有一些代码会被缩成一团,本来你写的时候很规范的缩进

但是反编译之后,原本需要好几行的规范格式,会被缩成一两行

这个时候如果你需要修改这部分代码,为了能够看得更清晰,更舒服

可能你需要自己重新回车换行,变回原来的格式。

总体来说,代码还是可以阅读,便于修改的。